Mit SecureSurf von AppRiver haben Sie die Möglichkeit auch den ausgehenden Traffic bei Unternehmensnetzwerken zu kontrollieren. Anders als bei herkömmlicher Antivirensoftware überprüft SecureSurf die Zieladressen der ausgehenden DNS-Anfragen und unterbindet die Kommunikation, wenn Daten an verdächtige Server weitergeleitet werden sollen.

Dies hat den Vorteil, dass selbst ein von Malware befallenes Kundennetzwerk geschützt ist, da die Schadsoftware auf dem Trockenen sitzt und nicht nach außen kommunizieren kann. Gleichzeitig erhält der Administrator einen Hinweis über das infizierte System und kann Gegenmaßnahmen ergreifen.

Mit dieser Anleitung – entstanden in enger Kooperation mit unserem Partner intraService aus Österreich – erstellen Sie in kürzester Zeit ein weiteres wichtiges Tool im Kampf gegen Schadsoftware: dank einem täglichen DNS-Log haben Sie zusätzlich zum Report durch SecureSurf auch einen Überblick über die ausgehenden DNS-Anfragen mitsamt IP-Adressen. Sie können hiermit also gezielt überprüfen, welches Gerät sich infiziert hat, was gerade bei Firmennetzwerken mit dutzenden PCs, Laptops und internetfähigen Mobilgeräten sonst praktisch kaum möglich wäre. Zudem liefert das Log wichtige Erkenntnisse darüber, zu welchem Zeitpunkt beispielsweise ein sauberes System auf einer schadhaften URL gelandet ist.

So richten Sie ein tägliches DNS-Log ein:

- Erstellen Sie einen Ordner „C:DNS-Log“ via Windows-Explorer

- Erstellen Sie eine Datei „dns-log_archivierung.cmd“ in diesem Ordner mit folgendem Inhalt:

c:

cd

cd dns-log

md archiv

net stop "dns"

set filename=%date:~-4%%date:~-7,2%%date:~-10,2%_dns-outgoing-log.txt

copy dns-outgoing-log.txt archiv%filename% /v

net start "dns"

forfiles /P "c:dns-logarchiv" /S /M *.txt /D -30 /C "cmd /c del @file : date >=30_Days"</code></li> </ul> <img class="aligncenter size-full wp-image-17311" src="https://www.ebertlang.com/wp-content/uploads/dns01.png" alt="DNS-Log Bedrohungsanalyse" width="731" height="173" />- Öffnen Sie den DNS-Server auf dem Domänen-Controller via Start -> Ausführen: dnsmgmt.mmc

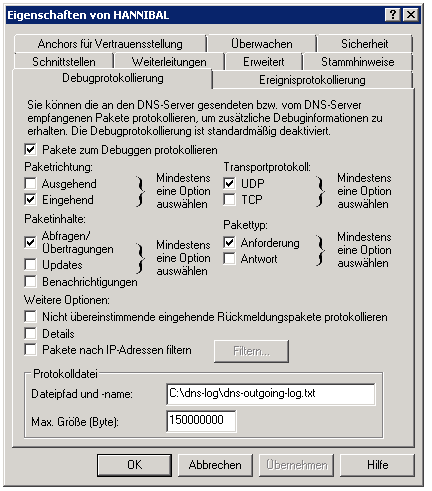

- Klicken Sie mit der rechten Maustaste auf den Servernamen

- Wälen Sie „Eigenschaften“

- Wechseln Sie in den Reiter „Debugprotokollierung“

- Deaktivieren Sie alle Schalter außer:

– Pakete zum Debuggen protokollieren

– Eingehend

– UDP

– Abfragen/Übertragungen

– Anforderung

- Der Dateipfad und -name lauten „C:dns-logdns-outgoing-log.txt“

- Max. Größe (Byte): 150000000 (Sie können diesen Wert bei Bedarf an Ihre Unternehmensgröße bzw. den Umfang der Zugriffe auf das Internet anpassen)

- Nun mit „Ok“ bestätigen.

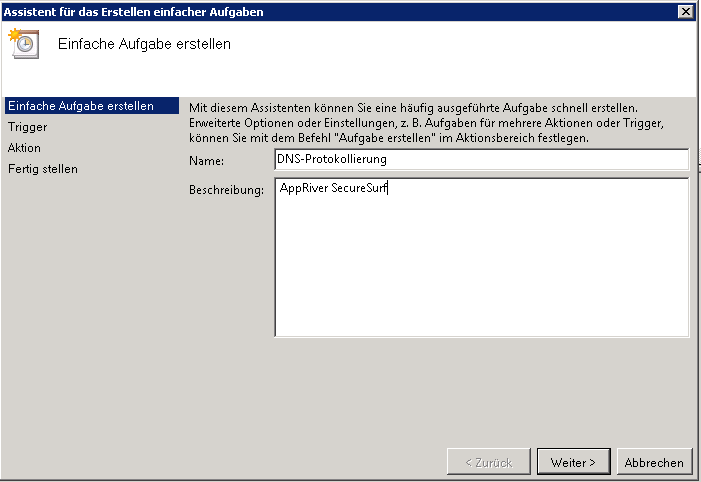

- Öffnen Sie nun die Windows „Aufgabenverwaltung“ (oder „Geplante Tasks“)

- Erstellen Sie eine neue einfache Aufgabe namens „DNS-Protokollierung“

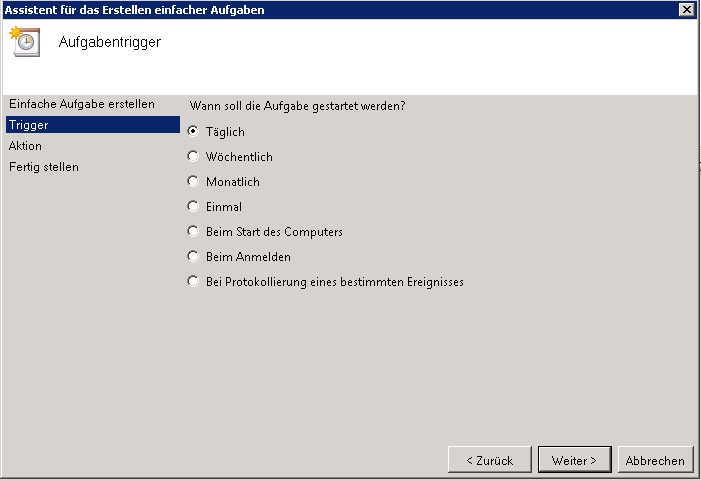

- Ausgeführt werden sollte der Task täglich um 23:58

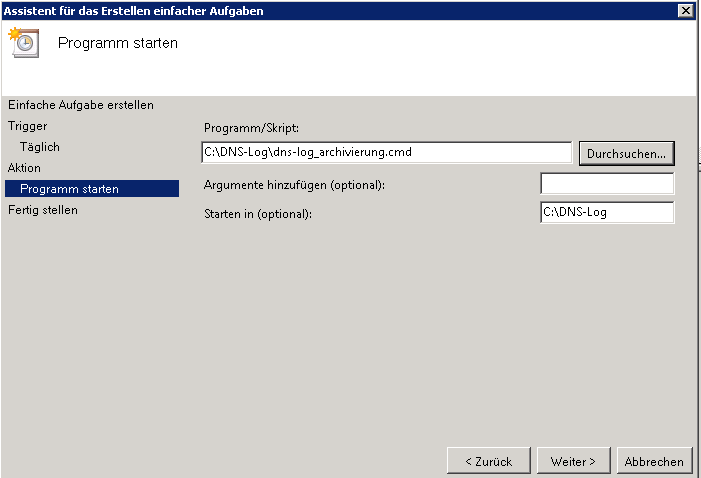

- Gestartet wird das Programm/Skript: „C:DNS-Logdns-log_archivierung.cmd“

Hinweis: Achten Sie darauf, dass Sie bei „Starten in“ den Pfad „C:DNS-Log“ eintragen.

Ab diesem Zeitpunkt loggt der DNS-Server sämtliche ausgehenden DNS-ANfragen samt interner IP-Adresse mit. Jede Nacht um 23:58 Uhr wird damit das Log in einen Unterordner namens „c:dns-logarchiv“ kopiert und der Dateiname um das Datum ergänzt. Der DNS-Server wird dann neugestartet, weil er dadurch eine leere neue Logdatei erstellt. Alle Protokolle älter als 30 Tage werden wieder gelöscht.

Dieses Script kann natürlich beliebig angepasst werden und wir empfehlen die Einrichtung bei jedem internen Windows-Server-DNS-Server.

Anwendungsbeispiel:

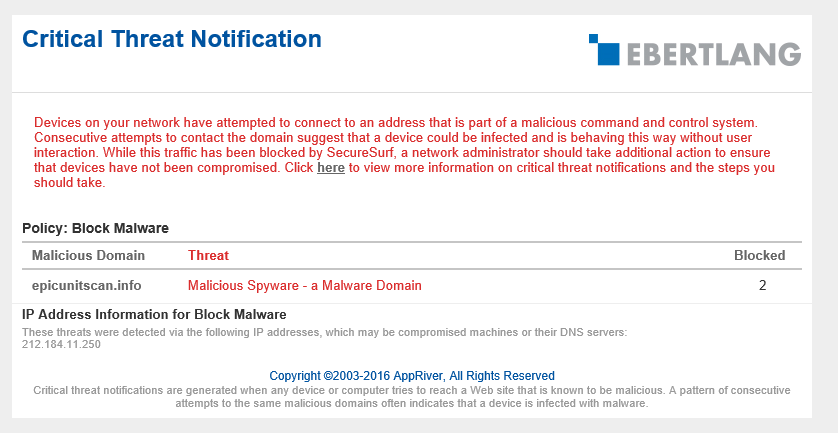

SecureSurf entdeckt ein Gerät im Netzwerk, welches mit einer verdächtigen Domain kommunizieren will. Als Admin erhalten Sie eine Warnmeldung:

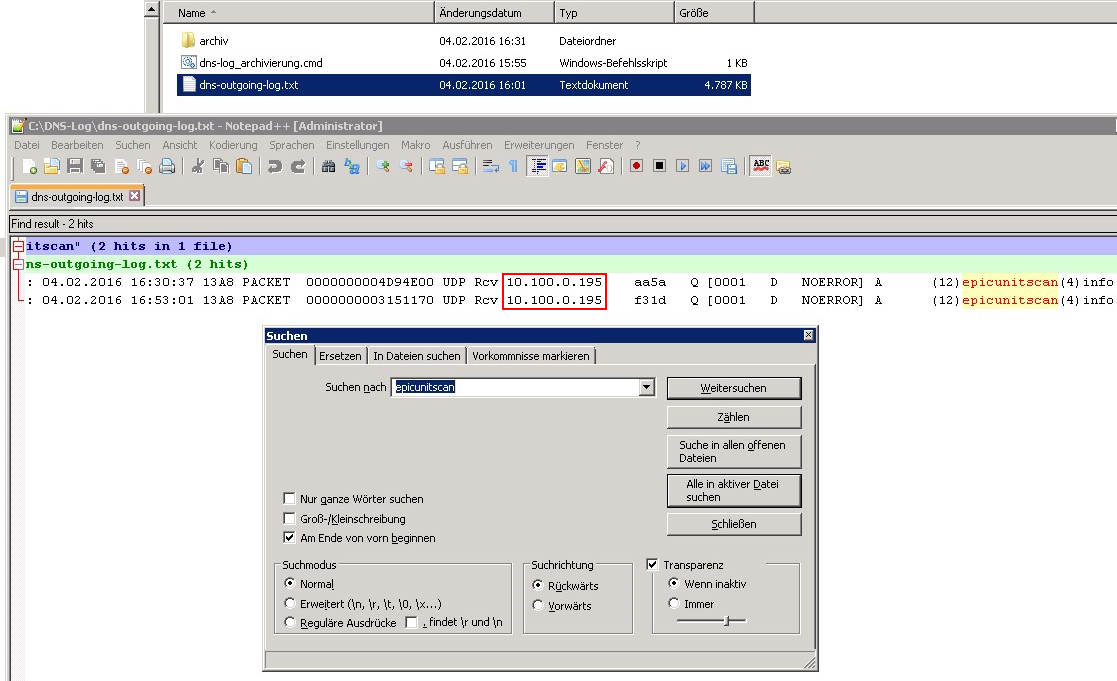

Sie können nun das Log nach der DNS-Anfrage durchsuchen und erhalten die konkrete IP-Adresse des betroffenen Gerätes. Damit wissen Sie sofort, welches Gerät gewartet werden muss.

Im nächsten Schritt können Sie dann den Befall auf dem Gerät mit entsprechenden Virenscanner- oder Anti-Malware-Tools entfernen.

Für eine einfache und übersichtliche Suche empfehlen wir die Benutzung eines kostenlosen DNS Log Analysers, zum Beispiel von ZedLan. Sie können diesen Log Analyser hier kostenlos herunterladen.